MySQL replicate-ignore-db详解

官方的解释是:在主从同步的环境中,replicate-ignore-db用来设置不需要同步的库。解释的太简单了,但是里面还有很多坑呢。

生产库上不建议设置过滤规则。如果非要设置,那就用Replicate_Wild_Ignore_Table: mysql.%这种方式。实验探坑如下:

第一种情况

从库:

replicate-ignore-db = mysql

主库:

use mysql

CREATE TABLE test.testrepl1(

id int(5))ENGINE=INNODB DEFAULT CHARSET=UTF8;

从库不会同步。坑!

第二种情况

从库:

replicate-ignore-db = mysql

主库:

use test

CREATE TABLE mysql.testrepl2(

id int(5))ENGINE=INNODB DEFAULT CHARSET=UTF8;

从库不会同步。坑!

第三种情况

use test

update mysql.user set user = 'testuser5' where user = 'testuser1';

从库会同步

第四种情况

grant all on [i].[/i] to testnowild@'%' identified by 'ge0513.hudie';

从库会同步

第二大类:

Replicate_Wild_Ignore_Table: mysql.%

第五种情况

主库:

use test

update mysql.user set user = 'testuser1' where user = 'testuser5';

从库没有同步。坑!

第六种情况

主库:

grant all on [i].[/i] to testwild@'%' identified by 'ge0513.hudie';

从库没有同步。坑!

在复制中,如果实在要启用参数 replicate-ignore-db / replicate-do-db 后想要让复制正常运行,只需在连接数据库后不执行 "use db" 语句即可,如果是在php中,连接数据库后,不再执行 mysql_select_db() 即可。

这是因为复制机制会判断是否使用了 replicate-do(ignore)-db 参数,然后判断当前数据库是否为指定的数据库,如果是,才执行相应的binlog,否则略过。如果不指定数据库的话,就可以忽略这个环节了。

文章参考:链接1 链接2 收起阅读 »

Python 面向对象其实很简单 (初级篇)

概述

- []面向过程:根据业务逻辑从上到下写垒代码[/][]函数式:将某功能代码封装到函数中,日后便无需重复编写,仅调用函数即可[/][]面向对象:对函数进行分类和封装,让开发“更快更好更强...”[/]

while True: if cpu利用率 > 90%: #发送邮件提醒 连接邮箱服务器 发送邮件 关闭连接 if 硬盘使用空间 > 90%: #发送邮件提醒 连接邮箱服务器 发送邮件 关闭连接 if 内存占用 > 80%: #发送邮件提醒 连接邮箱服务器 发送邮件 关闭连接随着时间的推移,开始使用了函数式编程,增强代码的重用性和可读性,就变成了这样:

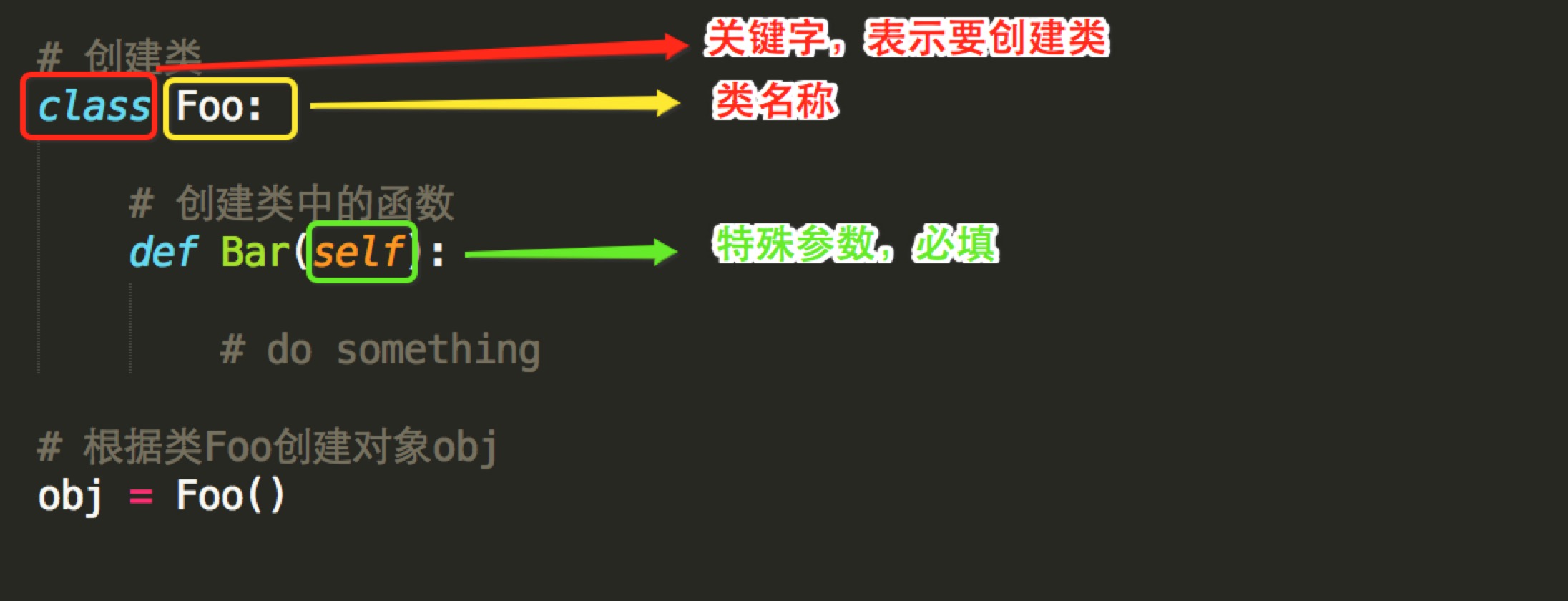

def 发送邮件(内容) #发送邮件提醒 连接邮箱服务器 发送邮件 关闭连接 while True: if cpu利用率 > 90%: 发送邮件('CPU报警') if 硬盘使用空间 > 90%: 发送邮件('硬盘报警') if 内存占用 > 80%: 发送邮件('内存报警') 今天我们来学习一种新的编程方式:面向对象编程(Object Oriented Programming,OOP,面向对象程序设计)注:Java和C#来说只支持面向对象编程,而python比较灵活即支持面向对象编程也支持函数式编程面向对象编程是一种编程方式,此编程方式的落地需要使用 “类” 和 “对象” 来实现,所以,面向对象编程其实就是对 “类” 和 “对象” 的使用。 类就是一个模板,模板里可以包含多个函数,函数里实现一些功能 对象则是根据模板创建的实例,通过实例对象可以执行类中的函数创建类和对象

- []class是关键字,表示类[/][]创建对象,类名称后加括号即可[/]

# 创建类class Foo: def Bar(self): print 'Bar' def Hello(self, name): print 'i am %s' %name # 根据类Foo创建对象objobj = Foo()obj.Bar() #执行Bar方法obj.Hello('wupeiqi') #执行Hello方法诶,你在这里是不是有疑问了?使用函数式编程和面向对象编程方式来执行一个“方法”时函数要比面向对象简便面向对象:【创建对象】【通过对象执行方法】函数编程:【执行函数】观察上述对比答案则是肯定的,然后并非绝对,场景的不同适合其的编程方式也不同。总结:函数式的应用场景 --> 各个函数之间是独立且无共用的数据面向对象的三大特性是指:封装、继承和多态。面向对象三大特性

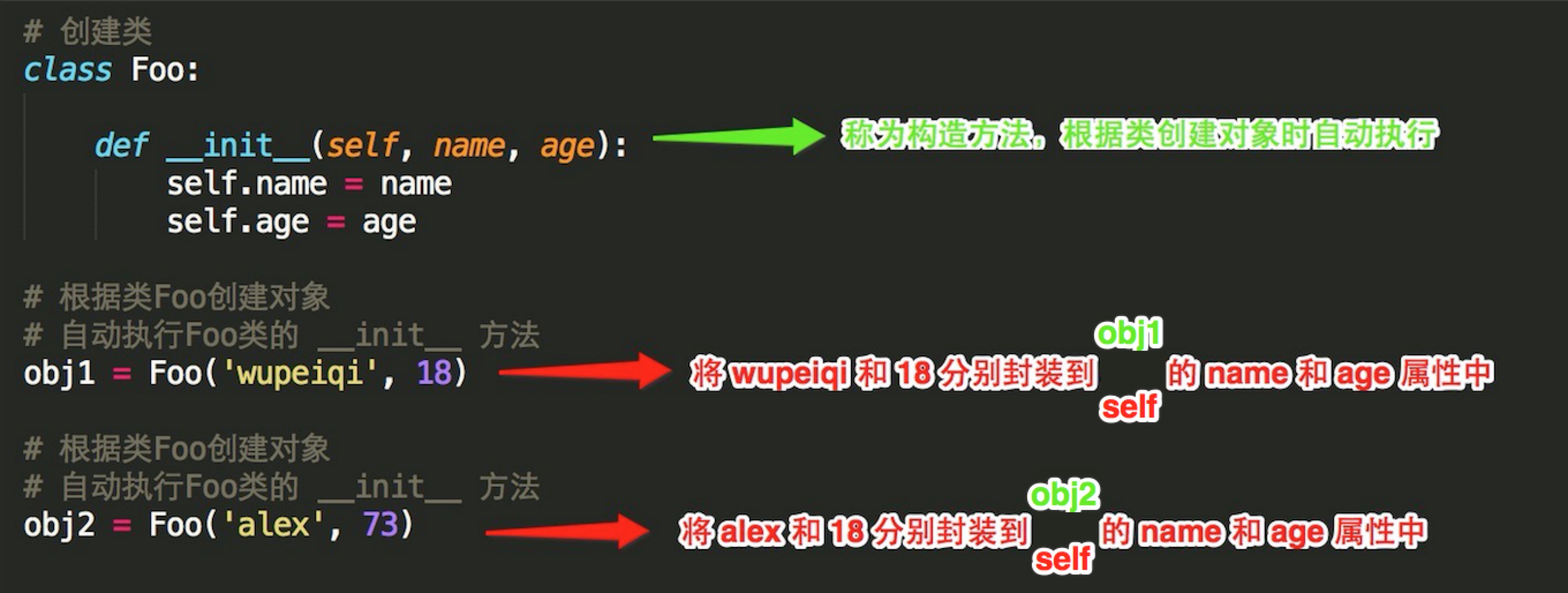

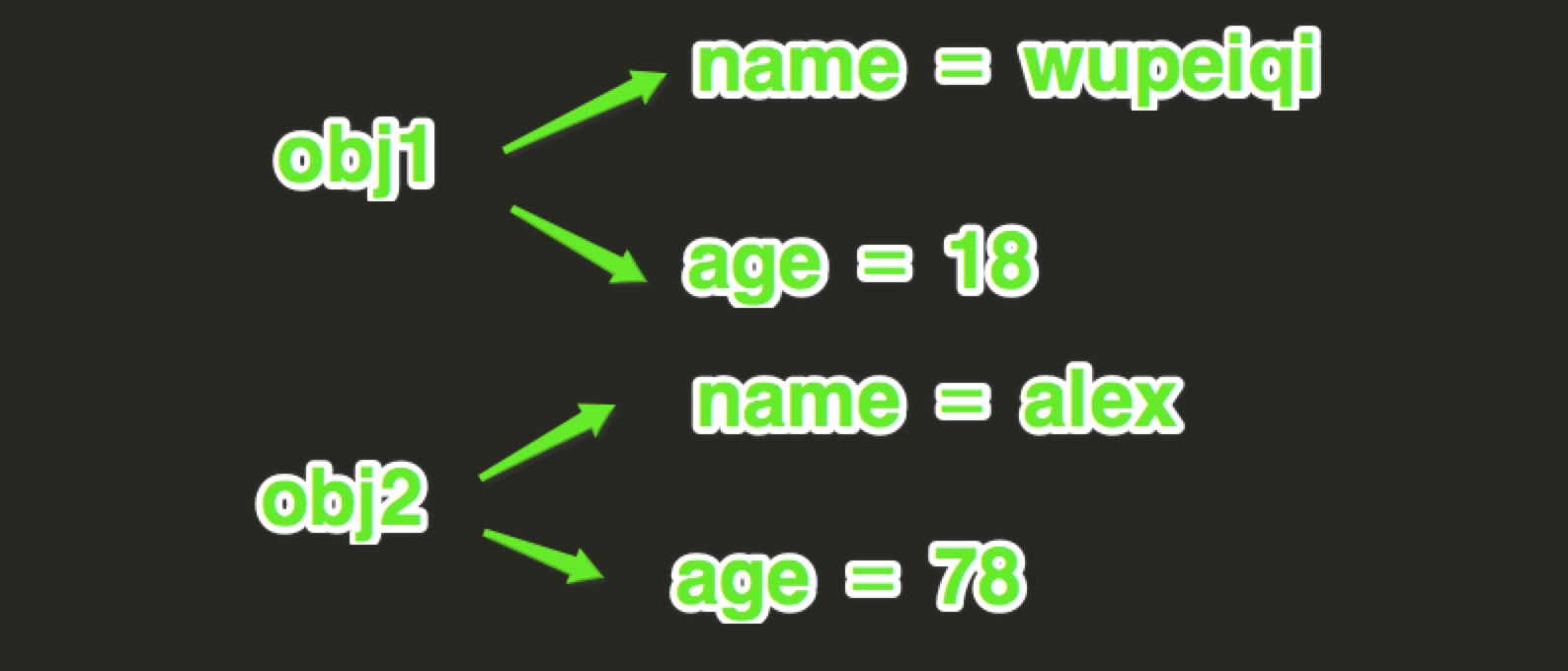

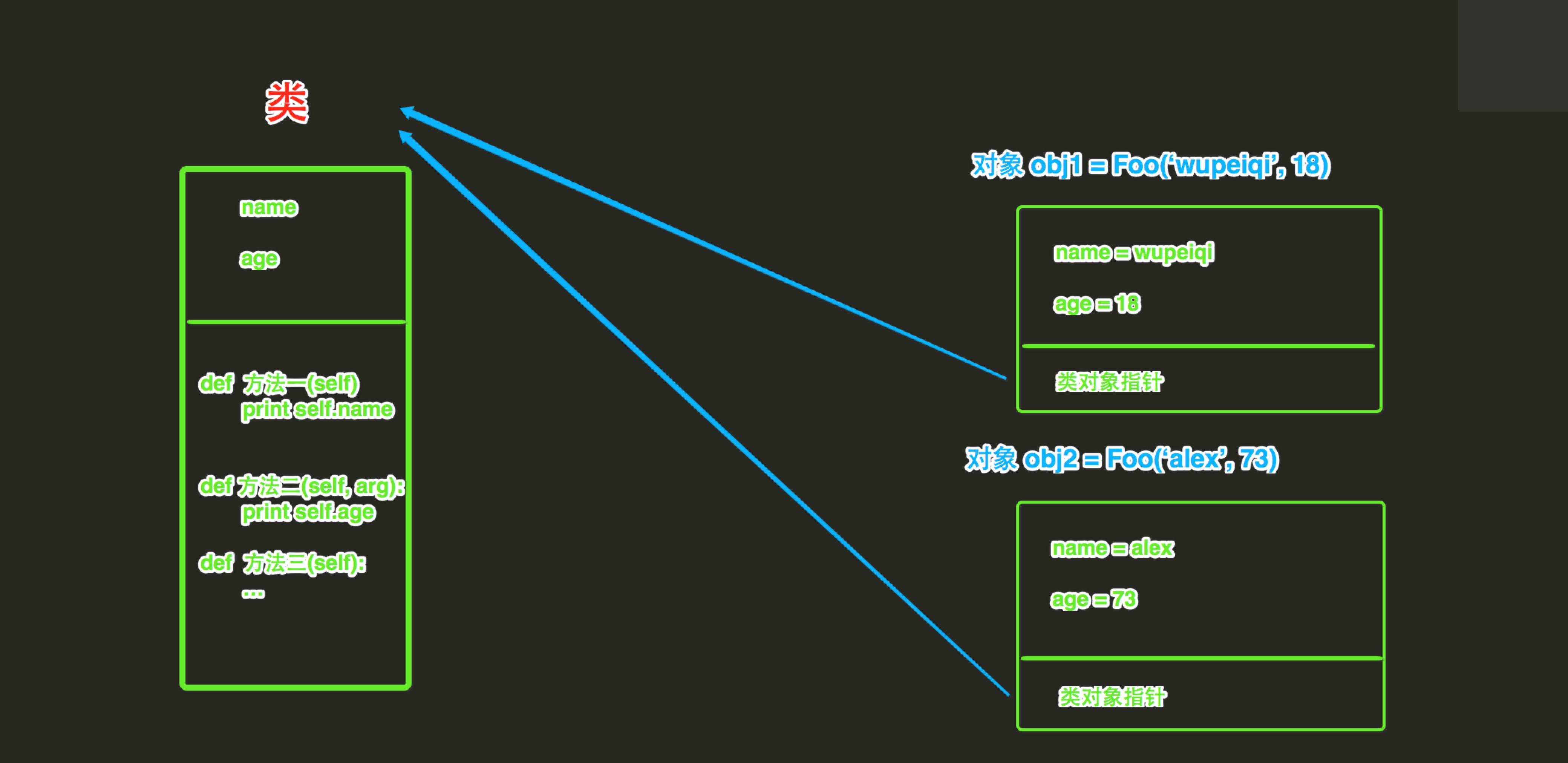

封装,顾名思义就是将内容封装到某个地方,以后再去调用被封装在某处的内容。所以,在使用面向对象的封装特性时,需要:将内容封装到某处从某处调用被封装的内容第一步:将内容封装到某处 self 是一个形式参数,当执行 obj1 = Foo('wupeiqi', 18 ) 时,self 等于 obj1 当执行 obj2 = Foo('alex', 78 ) 时,self 等于 obj2所以,内容其实被封装到了对象 obj1 和 obj2 中,每个对象中都有 name 和 age 属性,在内存里类似于下图来保存。 第二步:从某处调用被封装的内容调用被封装的内容时,有两种情况:一、封装

- []通过对象直接调用[/][]通过self间接调用[/]

class Foo: def __init__(self, name, age): self.name = name self.age = age obj1 = Foo('wupeiqi', 18)print obj1.name # 直接调用obj1对象的name属性print obj1.age # 直接调用obj1对象的age属性 obj2 = Foo('alex', 73)print obj2.name # 直接调用obj2对象的name属性print obj2.age # 直接调用obj2对象的age属性2、通过self间接调用被封装的内容执行类中的方法时,需要通过self间接调用被封装的内容class Foo: def __init__(self, name, age): self.name = name self.age = age def detail(self): print self.name print self.age obj1 = Foo('wupeiqi', 18)obj1.detail() # Python默认会将obj1传给self参数,即:obj1.detail(obj1),所以,此时方法内部的 self = obj1,即:self.name 是 wupeiqi ;self.age 是 18 obj2 = Foo('alex', 73)obj2.detail() # Python默认会将obj2传给self参数,即:obj1.detail(obj2),所以,此时方法内部的 self = obj2,即:self.name 是 alex ; self.age 是 78综上所述,对于面向对象的封装来说,其实就是使用构造方法将内容封装到 对象 中,然后通过对象直接或者self间接获取被封装的内容。 练习一:在终端输出如下信息- []小明,10岁,男,上山去砍柴[/][]小明,10岁,男,开车去东北[/][]小明,10岁,男,最爱大保健[/][] [/][]老李,90岁,男,上山去砍柴[/][]老李,90岁,男,开车去东北[/][]老李,90岁,男,最爱大保健[/][] [/][]老张...[/]

def kanchai(name, age, gender): print "%s,%s岁,%s,上山去砍柴" %(name, age, gender)def qudongbei(name, age, gender): print "%s,%s岁,%s,开车去东北" %(name, age, gender)def dabaojian(name, age, gender): print "%s,%s岁,%s,最爱大保健" %(name, age, gender)kanchai('小明', 10, '男')qudongbei('小明', 10, '男')dabaojian('小明', 10, '男')kanchai('老李', 90, '男')qudongbei('老李', 90, '男')dabaojian('老李', 90, '男')class Foo: def __init__(self, name, age ,gender): self.name = name self.age = age self.gender = gender def kanchai(self): print "%s,%s岁,%s,上山去砍柴" %(self.name, self.age, self.gender) def qudongbei(self): print "%s,%s岁,%s,开车去东北" %(self.name, self.age, self.gender) def dabaojian(self): print "%s,%s岁,%s,最爱大保健" %(self.name, self.age, self.gender)xiaoming = Foo('小明', 10, '男')xiaoming.kanchai()xiaoming.qudongbei()xiaoming.dabaojian()laoli = Foo('老李', 90, '男')laoli.kanchai()laoli.qudongbei()laoli.dabaojian()面向对象上述对比可以看出,如果使用函数式编程,需要在每次执行函数时传入相同的参数,如果参数多的话,又需要粘贴复制了... ;而对于面向对象只需要在创建对象时,将所有需要的参数封装到当前对象中,之后再次使用时,通过self间接去当前对象中取值即可。练习二:游戏人生程序1、创建三个游戏人物,分别是:

- []苍井井,女,18,初始战斗力1000[/][]东尼木木,男,20,初始战斗力1800[/][]波多多,女,19,初始战斗力2500[/]

- []草丛战斗,消耗200战斗力[/][]自我修炼,增长100战斗力[/][]多人游戏,消耗500战斗力[/]

# -[i]- coding:utf-8 -[/i]-# ##################[size=16]# 定义实现功能的类 [/size]################[size=16]#[/size]class Person: def __init__(self, na, gen, age, fig): self.name = na self.gender = gen self.age = age self.fight =fig def grassland(self): """注释:草丛战斗,消耗200战斗力""" self.fight = self.fight - 200 def practice(self): """注释:自我修炼,增长100战斗力""" self.fight = self.fight + 200 def incest(self): """注释:多人游戏,消耗500战斗力""" self.fight = self.fight - 500 def detail(self): """注释:当前对象的详细情况""" temp = "姓名:%s ; 性别:%s ; 年龄:%s ; 战斗力:%s" % (self.name, self.gender, self.age, self.fight) print temp # ##################[size=16]# 开始游戏 [/size]################[size=16]#[/size]cang = Person('苍井井', '女', 18, 1000) # 创建苍井井角色dong = Person('东尼木木', '男', 20, 1800) # 创建东尼木木角色bo = Person('波多多', '女', 19, 2500) # 创建波多多角色cang.incest() #苍井空参加一次多人游戏dong.practice()#东尼木木自我修炼了一次bo.grassland() #波多多参加一次草丛战斗#输出当前所有人的详细情况cang.detail()dong.detail()bo.detail()cang.incest() #苍井空又参加一次多人游戏dong.incest() #东尼木木也参加了一个多人游戏bo.practice() #波多多自我修炼了一次#输出当前所有人的详细情况cang.detail()dong.detail()bo.detail()游戏人生

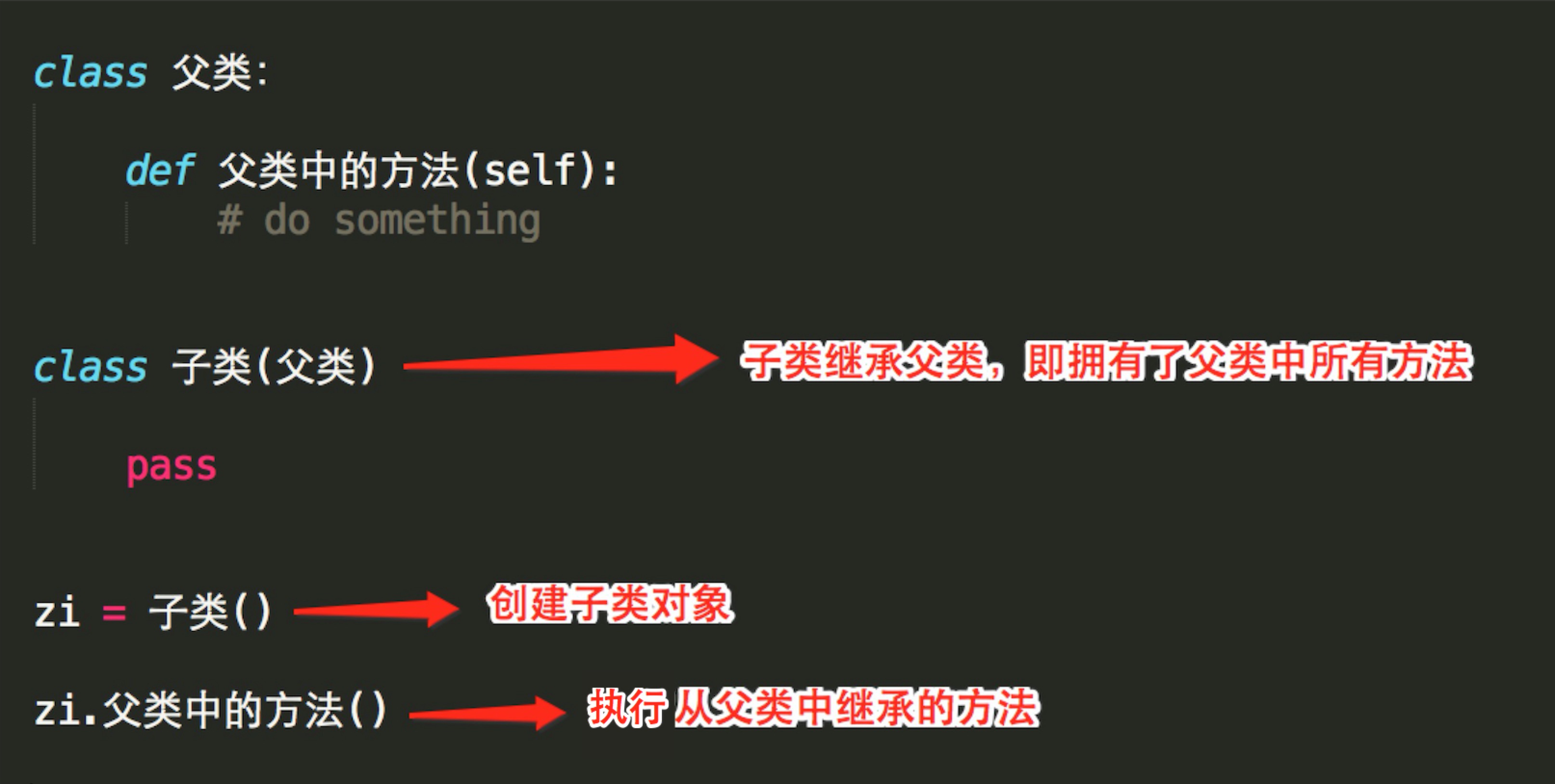

继承,面向对象中的继承和现实生活中的继承相同,即:子可以继承父的内容。例如:猫可以:喵喵叫、吃、喝、拉、撒狗可以:汪汪叫、吃、喝、拉、撒如果我们要分别为猫和狗创建一个类,那么就需要为 猫 和 狗 实现他们所有的功能,如下所示:二、继承

伪代码 class 猫: def 喵喵叫(self): print '喵喵叫' def 吃(self): # do something def 喝(self): # do something def 拉(self): # do something def 撒(self): # do something class 狗: def 汪汪叫(self): print '喵喵叫' def 吃(self): # do something def 喝(self): # do something def 拉(self): # do something def 撒(self): # do something上述代码不难看出,吃、喝、拉、撒是猫和狗都具有的功能,而我们却分别的猫和狗的类中编写了两次。如果使用 继承 的思想,如下实现: 动物:吃、喝、拉、撒 猫:喵喵叫(猫继承动物的功能) 狗:汪汪叫(狗继承动物的功能)

伪代码 class 动物: def 吃(self): # do something def 喝(self): # do something def 拉(self): # do something def 撒(self): # do something # 在类后面括号中写入另外一个类名,表示当前类继承另外一个类class 猫(动物): def 喵喵叫(self): print '喵喵叫' # 在类后面括号中写入另外一个类名,表示当前类继承另外一个类class 狗(动物): def 汪汪叫(self): print '喵喵叫'

代码实例 class Animal: def eat(self): print "%s 吃 " %self.name def drink(self): print "%s 喝 " %self.name def shit(self): print "%s 拉 " %self.name def pee(self): print "%s 撒 " %self.name class Cat(Animal): def __init__(self, name): self.name = name self.breed = '猫' def cry(self): print '喵喵叫' class Dog(Animal): def __init__(self, name): self.name = name self.breed = '狗' def cry(self): print '汪汪叫' # ######[size=16]# 执行 [/size]####[size=16]#[/size] c1 = Cat('小白家的小黑猫')c1.eat() c2 = Cat('小黑的小白猫')c2.drink() d1 = Dog('胖子家的小瘦狗')d1.eat()所以,对于面向对象的继承来说,其实就是将多个类共有的方法提取到父类中,子类仅需继承父类而不必一一实现每个方法。注:除了子类和父类的称谓,你可能看到过 派生类 和 基类 ,他们与子类和父类只是叫法不同而已。 学习了继承的写法之后,我们用代码来是上述阿猫阿狗的功能:

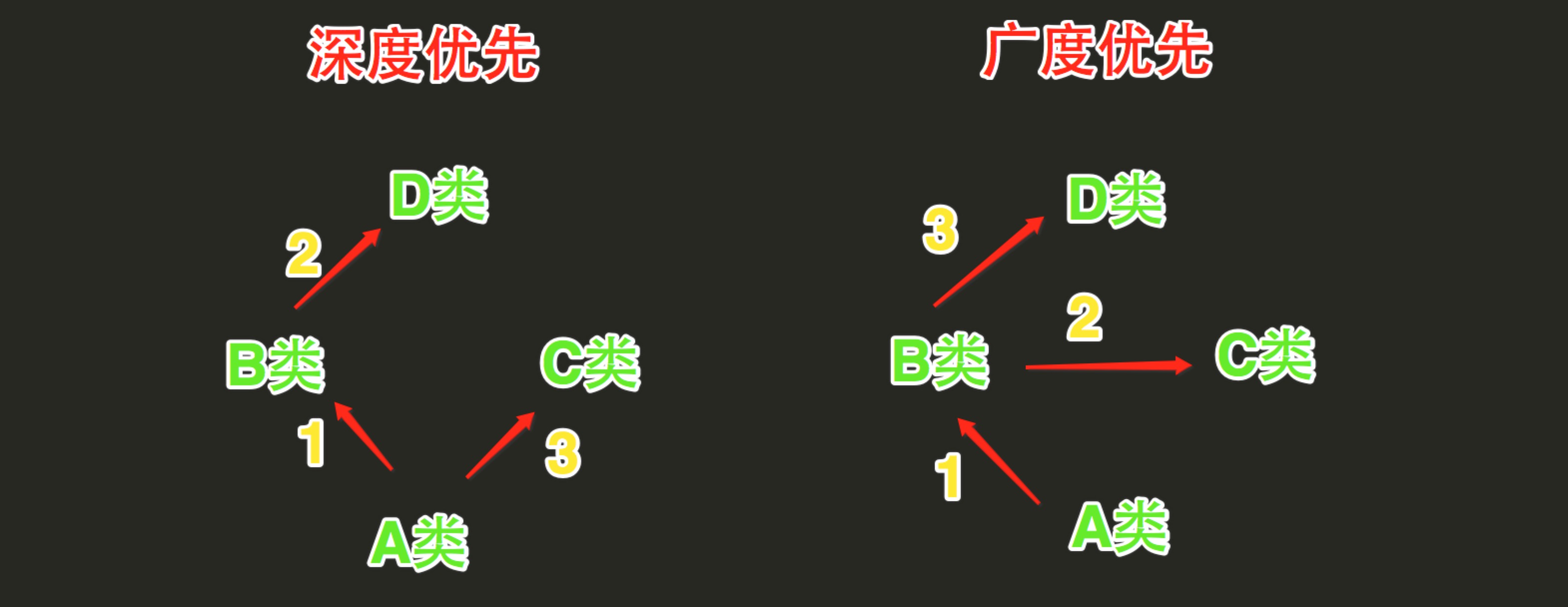

代码实例 class Animal: def eat(self): print "%s 吃 " %self.name def drink(self): print "%s 喝 " %self.name def shit(self): print "%s 拉 " %self.name def pee(self): print "%s 撒 " %self.name class Cat(Animal): def __init__(self, name): self.name = name self.breed = '猫' def cry(self): print '喵喵叫' class Dog(Animal): def __init__(self, name): self.name = name self.breed = '狗' def cry(self): print '汪汪叫' # ######[size=16]# 执行 [/size]####[size=16]#[/size] c1 = Cat('小白家的小黑猫')c1.eat() c2 = Cat('小黑的小白猫')c2.drink() d1 = Dog('胖子家的小瘦狗')d1.eat()那么问题又来了,多继承呢?是否可以继承多个类如果继承的多个类每个类中都定了相同的函数,那么那一个会被使用呢?1、Python的类可以继承多个类,Java和C#中则只能继承一个类2、Python的类如果继承了多个类,那么其寻找方法的方式有两种,分别是:深度优先和广度优先

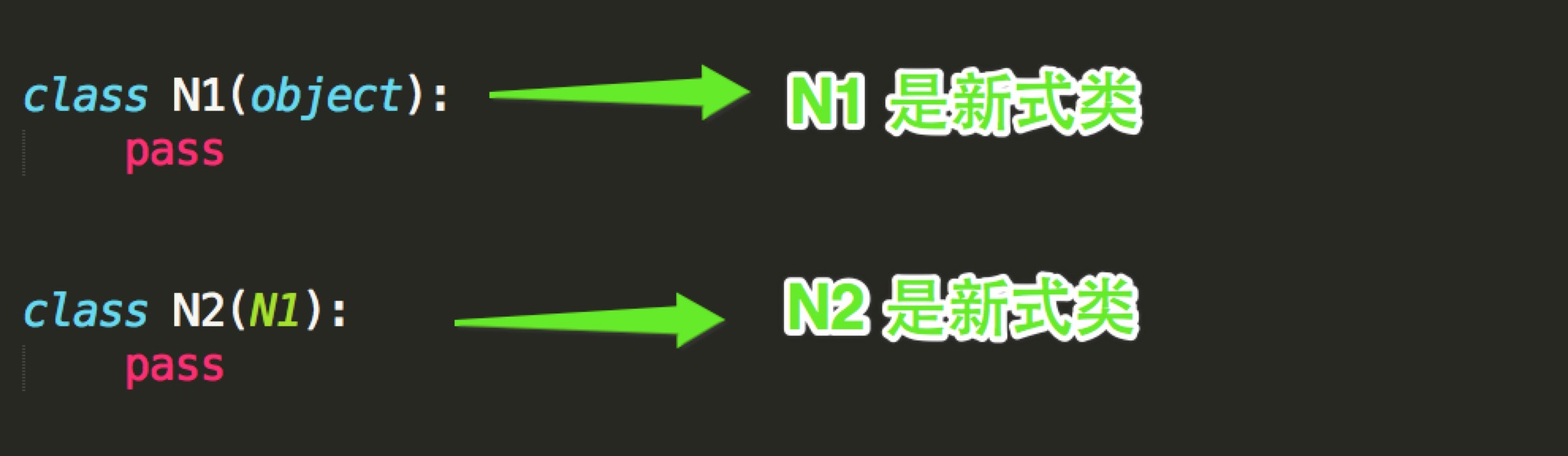

- []当类是经典类时,多继承情况下,会按照深度优先方式查找[/][]当类是新式类时,多继承情况下,会按照广度优先方式查找[/]

经典类多继承 class D: def bar(self): print 'D.bar' class C(D): def bar(self): print 'C.bar' class B(D): def bar(self): print 'B.bar' class A(B, C): def bar(self): print 'A.bar' a = A()# 执行bar方法时# 首先去A类中查找,如果A类中没有,则继续去B类中找,如果B类中么有,则继续去D类中找,如果D类中么有,则继续去C类中找,如果还是未找到,则报错# 所以,查找顺序:A --> B --> D --> C# 在上述查找bar方法的过程中,一旦找到,则寻找过程立即中断,便不会再继续找了a.bar()

新式类多继承 class D(object): def bar(self): print 'D.bar' class C(D): def bar(self): print 'C.bar' class B(D): def bar(self): print 'B.bar' class A(B, C): def bar(self): print 'A.bar' a = A()# 执行bar方法时# 首先去A类中查找,如果A类中没有,则继续去B类中找,如果B类中么有,则继续去C类中找,如果C类中么有,则继续去D类中找,如果还是未找到,则报错# 所以,查找顺序:A --> B --> C --> D# 在上述查找bar方法的过程中,一旦找到,则寻找过程立即中断,便不会再继续找了a.bar()经典类:首先去A类中查找,如果A类中没有,则继续去B类中找,如果B类中么有,则继续去D类中找,如果D类中么有,则继续去C类中找,如果还是未找到,则报错新式类:首先去A类中查找,如果A类中没有,则继续去B类中找,如果B类中么有,则继续去C类中找,如果C类中么有,则继续去D类中找,如果还是未找到,则报错注意:在上述查找过程中,一旦找到,则寻找过程立即中断,便不会再继续找了

Pyhon不支持多态并且也用不到多态,多态的概念是应用于Java和C#这一类强类型语言中,而Python崇尚“鸭子类型”。三、多态

Python伪代码实现Java或C#的多态 class F1: pass class S1(F1): def show(self): print 'S1.show' class S2(F1): def show(self): print 'S2.show' # 由于在Java或C#中定义函数参数时,必须指定参数的类型# 为了让Func函数既可以执行S1对象的show方法,又可以执行S2对象的show方法,所以,定义了一个S1和S2类的父类# 而实际传入的参数是:S1对象和S2对象 def Func(F1 obj): """Func函数需要接收一个F1类型或者F1子类的类型""" print obj.show() s1_obj = S1()Func(s1_obj) # 在Func函数中传入S1类的对象 s1_obj,执行 S1 的show方法,结果:S1.show s2_obj = S2()Func(s2_obj) # 在Func函数中传入Ss类的对象 ss_obj,执行 Ss 的show方法,结果:S2.show

Python “鸭子类型” class F1: pass class S1(F1): def show(self): print 'S1.show' class S2(F1): def show(self): print 'S2.show' def Func(obj): print obj.show() s1_obj = S1()Func(s1_obj) s2_obj = S2()Func(s2_obj)

以上就是本节对于面向对象初级知识的介绍,总结如下:总结

- []面向对象是一种编程方式,此编程方式的实现是基于对 类 和 对象 的使用[/][]类 是一个模板,模板中包装了多个“函数”供使用[/][]对象,根据模板创建的实例(即:对象),实例用于调用被包装在类中的函数[/][]面向对象三大特性:封装、继承和多态[/]

问答专区

问题一:什么样的代码才是面向对象?

答:从简单来说,如果程序中的所有功能都是用 类 和 对象 来实现,那么就是面向对象编程了。

问题二:函数式编程 和 面向对象 如何选择?分别在什么情况下使用?

答:须知:对于 C# 和 Java 程序员来说不存在这个问题,因为该两门语言只支持面向对象编程(不支持函数式编程)。而对于 Python 和 PHP 等语言却同时支持两种编程方式,且函数式编程能完成的操作,面向对象都可以实现;而面向对象的能完成的操作,函数式编程不行(函数式编程无法实现面向对象的封装功能)。

所以,一般在Python开发中,全部使用面向对象 或 面向对象和函数式混合使用

面向对象的应用场景:

1.多函数需使用共同的值,如:数据库的增、删、改、查操作都需要连接数据库字符串、主机名、用户名和密码

class SqlHelper:2.需要创建多个事物,每个事物属性个数相同,但是值的需求

def __init__(self, host, user, pwd):

self.host = host

self.user = user

self.pwd = pwd

def 增(self):

# 使用主机名、用户名、密码(self.host 、self.user 、self.pwd)打开数据库连接

# do something

# 关闭数据库连接

def 删(self):

# 使用主机名、用户名、密码(self.host 、self.user 、self.pwd)打开数据库连接

# do something

# 关闭数据库连接

def 改(self):

# 使用主机名、用户名、密码(self.host 、self.user 、self.pwd)打开数据库连接

# do something

# 关闭数据库连接

def 查(self):

# 使用主机名、用户名、密码(self.host 、self.user 、self.pwd)打开数据库连接

# do something

# 关闭数据库连接# do something

Demo

如:张三、李四、杨五,他们都有姓名、年龄、血型,但其都是不相同。即:属性个数相同,但值不相同

class Person:问题三:类和对象在内存中是如何保存?

def __init__(self, name ,age ,blood_type):

self.name = name

self.age = age

self.blood_type = blood_type

def detail(self):

temp = "i am %s, age %s , blood type %s " % (self.name, self.age, self.blood_type)

print temp

zhangsan = Person('张三', 18, 'A')

lisi = Person('李四', 73, 'AB')

yangwu = Person('杨五', 84, 'A')

Demo

答:类以及类中的方法在内存中只有一份,而根据类创建的每一个对象都在内存中需要存一份,大致如下图:

如上图所示,根据类创建对象时,对象中除了封装 name 和 age 的值之外,还会保存一个类对象指针,该值指向当前对象的类。

当通过 obj1 执行 【方法一】 时,过程如下:

根据当前对象中的 类对象指针 找到类中的方法

将对象 obj1 当作参数传给 方法的第一个参数 self

原文地址:武沛齐 收起阅读 »

基础拾遗-Apache Options指令详解

Options指令是Apache配置文件中一个比较常见也比较重要的指令,Options指令可以在Apache服务器核心配置(server config)、虚拟主机配置(virtual host)、特定目录配置(directory)以及.htaccess文件中使用。Options指令的主要作用是控制特定目录将启用哪些服务器特性。

Options指令常见的配置示例代码如下:

实际上,Apache允许在一个目录配置中设置多个Options指令。不过,一般来说,如果一个目录被多次设置了Options,则指定特性数量最多的一个Options指令会被完全接受(其它的被忽略),而各个Options指令之间并不会合并。但是如果我们在可选配置项前加上了符号"+"或"-",那么表示该可选项将会被合并。所有前面加有"+"号的可选项将强制覆盖当前的可选项设置,而所有前面有"-"号的可选项将强制从当前可选项设置中去除。你可以参考下面的例子:

转载出处:原文地址

收起阅读 »

Options指令常见的配置示例代码如下:

Options指令的完整语法为:Options [+|-]option [[+|-]option] ...。简而言之,Options指令后可以附加指定多种服务器特性,特性选项之间以空格分隔。下面我们来看看Options指令后可以附加的特性选项的具体作用及含义(Apache配置中的内容均不区分大小写):

#指定根目录"/"启用Indexes、FollowSymLinks两种特性。

Options Indexes FollowSymLinks

AllowOverride all

Order allow,deny

Allow from all

All

表示除MultiViews之外的所有特性。这也是Options指令的默认设置。

None

表示不启用任何的服务器特性。

FollowSymLinks

服务器允许在此目录中使用符号连接。如果该配置选项位于配置段中,将会被忽略。

Indexes

如果输入的网址对应服务器上的一个文件目录,而此目录中又没有DirectoryIndex指令(例如:DirectoryIndex index.html index.php),那么服务器会返回由mod_autoindex模块生成的一个格式化后的目录列表,并列出该目录下的所有文件(如下图)。

MultiViews此外,比较细心的读者应该注意到,Options指令语法允许在配置选项前加上符号"+"或者"-",那么这到底是什么意思呢。

允许使用mod_negotiation模块提供内容协商的"多重视图"。简而言之,如果客户端请求的路径可能对应多种类型的文件,那么服务器将根据客户端请求的具体情况自动选择一个最匹配客户端要求的文件。例如,在服务器站点的file文件夹下中存在名为hello.jpg和hello.html的两个文件,此时用户输入Http://localhost/file/hello,如果在file文件夹下并没有hello子目录,那么服务器将会尝试在file文件夹下查找形如hello.*的文件,然后根据用户请求的具体情况返回最匹配要求的hello.jpg或者hello.html。

SymLinksIfOwnerMatch

服务器仅在符号连接与目标文件或目录的所有者具有相同的用户ID时才使用它。简而言之,只有当符号连接和符号连接指向的目标文件或目录的所有者是同一用户时,才会使用符号连接。如果该配置选项位于配置段中,将会被忽略。

ExecCGI

允许使用mod_cgi模块执行CGI脚本。

Includes

允许使用mod_include模块提供的服务器端包含功能。

IncludesNOEXEC

允许服务器端包含,但禁用"#exec cmd"和"#exec cgi"。但仍可以从ScriptAlias目录使用"#include virtual"虚拟CGI脚本。

实际上,Apache允许在一个目录配置中设置多个Options指令。不过,一般来说,如果一个目录被多次设置了Options,则指定特性数量最多的一个Options指令会被完全接受(其它的被忽略),而各个Options指令之间并不会合并。但是如果我们在可选配置项前加上了符号"+"或"-",那么表示该可选项将会被合并。所有前面加有"+"号的可选项将强制覆盖当前的可选项设置,而所有前面有"-"号的可选项将强制从当前可选项设置中去除。你可以参考下面的例子:

#示例1

Options Indexes FollowSymLinks

Options Includes

#目录/web/file/image只会被设置Includes特性

#示例2

Options Indexes FollowSymLinks

Options +Includes -Indexes

#目录/web/file/image将会被设置Includes、FollowSymLinks两种特性

备注1:混合使用前面带"+"/"-"和前面不带"+"/"-"的同一可选项,可能会导致出现意料之外的结果。

备注2:使用-IncludesNOEXEC或-Includes时,不论前面如何设置,都会完全禁用服务器端包含。

转载出处:原文地址

收起阅读 »

KVM性能测试报告

本测试试图找出以下问题的答案:

1. 虚拟机相对于物理机性能损失有多严重(CPU/MEM/NET/DISK)

2. 对于多个虚拟机,KVM 对资源的分配是否公正

3. 找出性能最好的物理机磁盘类型和虚拟机磁盘类型及参数

A) 物理机使用 ext4 的最优化设置

➔ 使用 raw 磁盘的最优性能设置

➢ cache类型

• none

• writeback

• writethrough

➢ 驱动类型

• ide

• virtio

➔ 使用 qcow2 磁盘的最优性能设置

➢ cache类型

• none

• writeback

• writethrough

➢ 驱动类型

• ide

• virtio

➢ 是否preallocation

➔ 比较得出使用 ext4 的虚拟机磁盘类型最优化设置

B) 物理机使用xfs磁盘的最优化设置

➔ 使用 raw 磁盘的最优性能设置

➢ cache类型

1. none

2. writeback

3. writethrough

➢ 驱动类型

1. ide

2. virtio

➔ 使用 qcow2 磁盘的最优性能设置

➢ cache类型

1. none

2. writeback

3. writethrough

➢ 驱动类型

1. ide

2. virtio

➢ 是否preallocation

➔ 比较得出使用 ext4 的虚拟机磁盘类型最优化设置

C) 比较得出ext4和xfs那个更优秀

物理机配置

服务器型号:DELL R410

CPU型号:CPU:Intel(R) Xeon(R) CPU E5620 2.4G*2

内存大小:8GB

硬盘大小:300*2

网卡:Broadcom Corporation NetXtreme II BCM5709 Gigabit Ethernet * 2

虚拟机配置

在测试一个参数的时候为了防止其它因素的影响,不同的测试虚拟机配置会不同

CPU 的测试

虚拟机与物理机之间的性能对比

主要测试相对于物理机,虚拟机的性能损失有多少

虚拟机配置

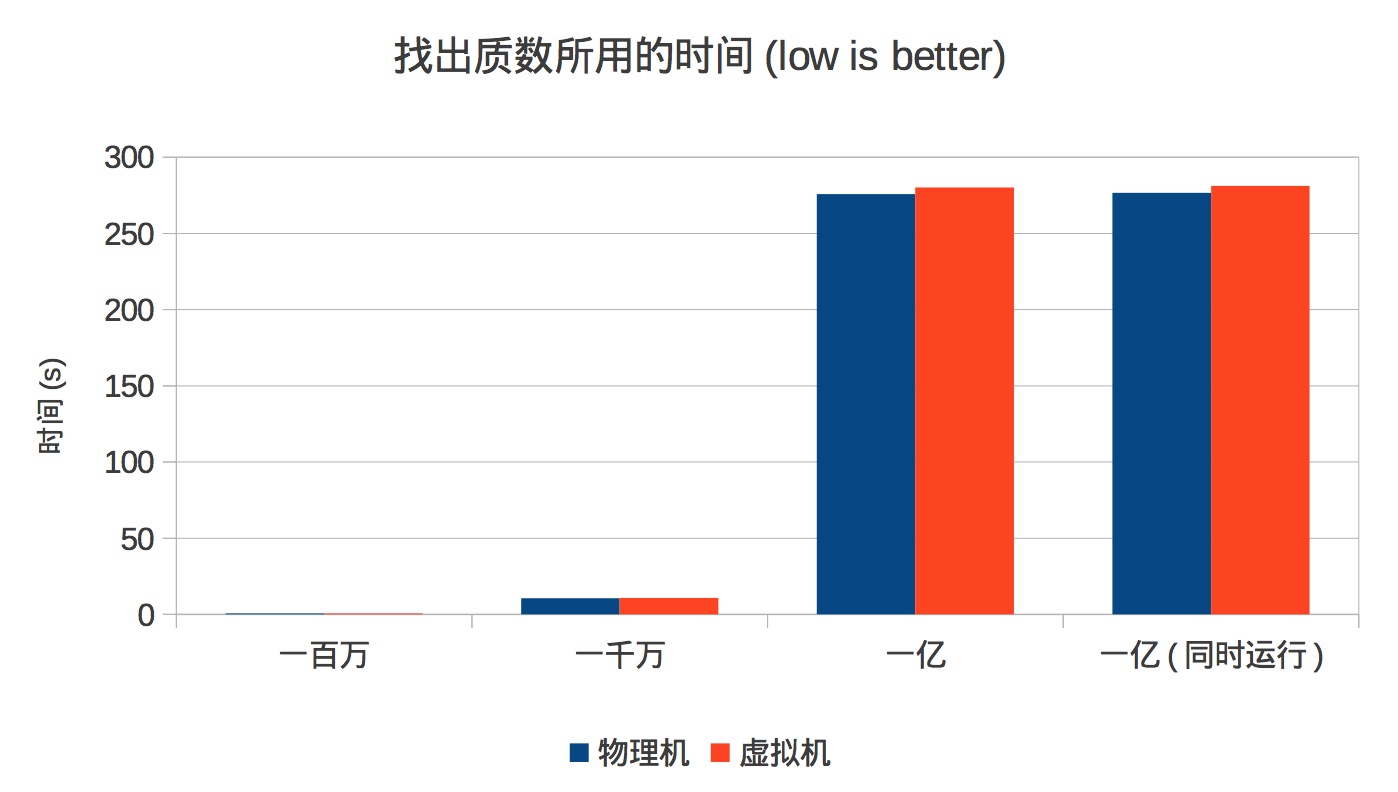

1个VCPU 2G 内存 20G 硬盘用一个寻找质数的 C 程序,分别测试找出一百万,一千万,1 亿以内的质数所用的时间

从上面的图可以看到,KVM 虚拟机相对于物理机的 CPU 性能损失非常小(不到 1%)

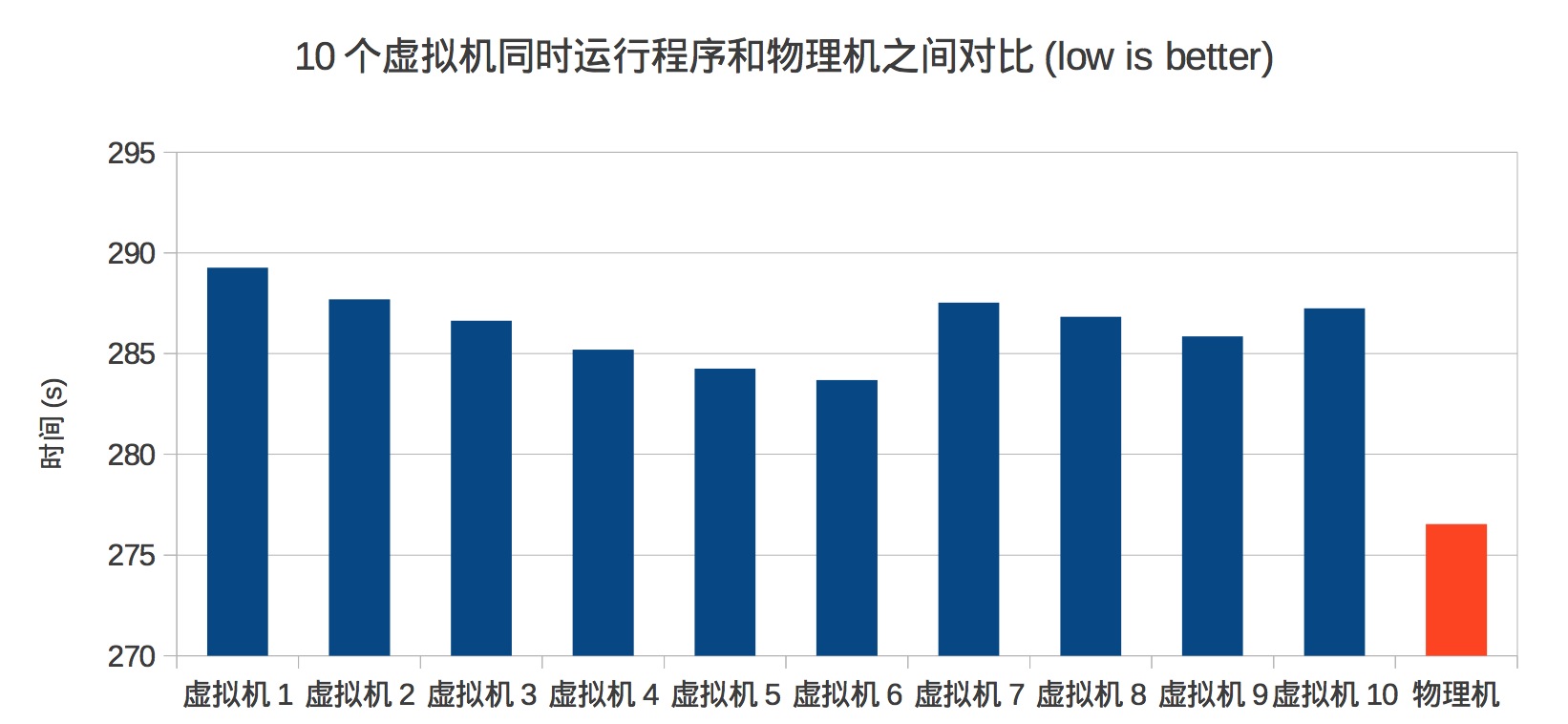

由于物理机是 8 核的 CPU,我们猜想是不是他们运行在各自的 CPU,所以我们分别测试了同时在 2 个,4 个,6 个,8 个和 10 个虚拟机中运行测试程序所使用的时间,得到的结果是他们使用的时间相差不大,这里是同时在 10 个虚拟机中运行测试程序找出 1 亿中的质数所使用的时间对比图,我们在最后加上了在物理机中的运行时间

我们猜想当同时运行的程序数(10)多于 CPU 数(8)时会有资源争抢或资源分配不均的情况出现,从上图可以看 到 KVM 于这些处理的很好,资源利用率很高,物理机和最慢的相差不到 20 秒(6%),资源分配也比较公正

内存

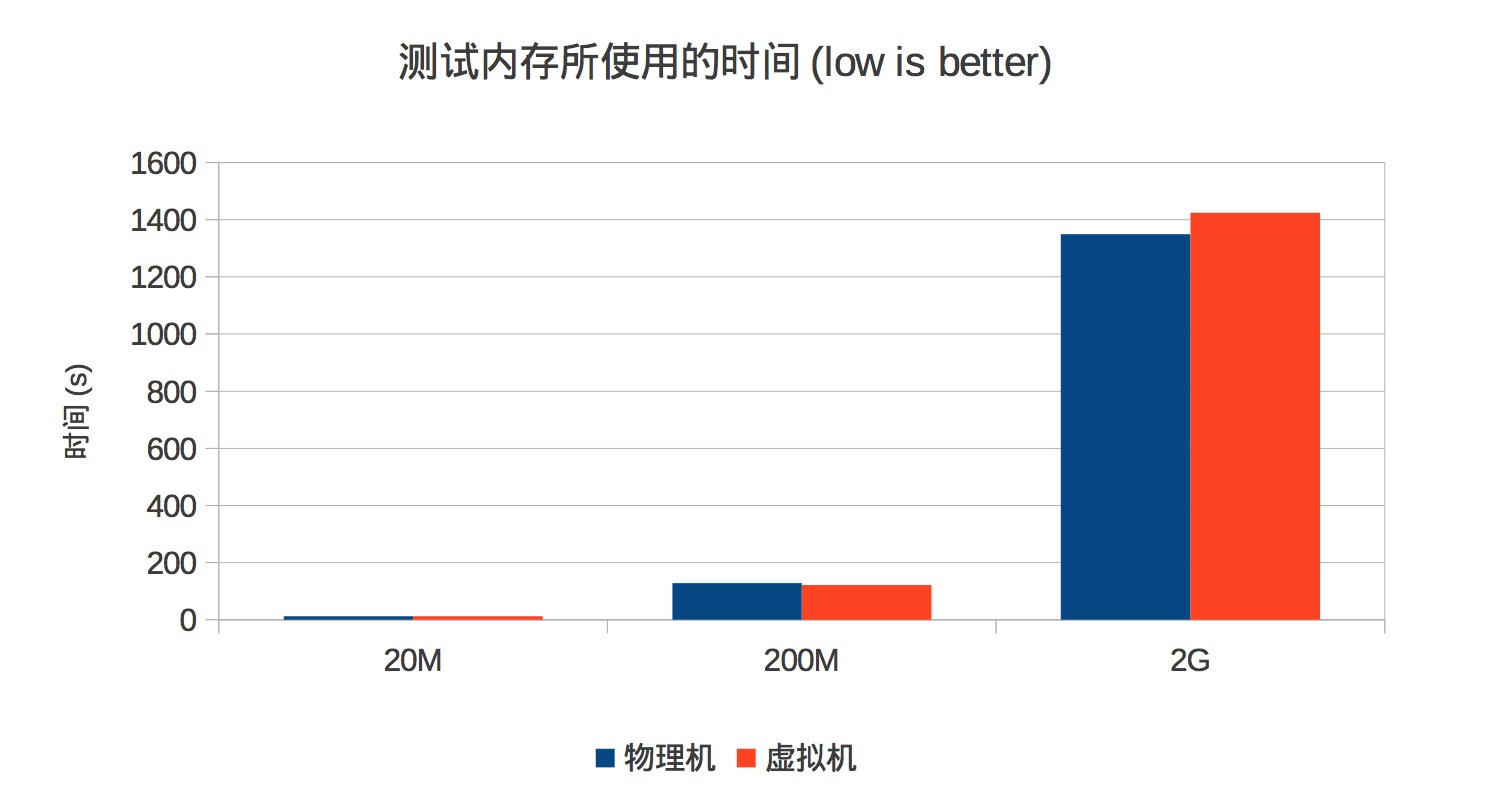

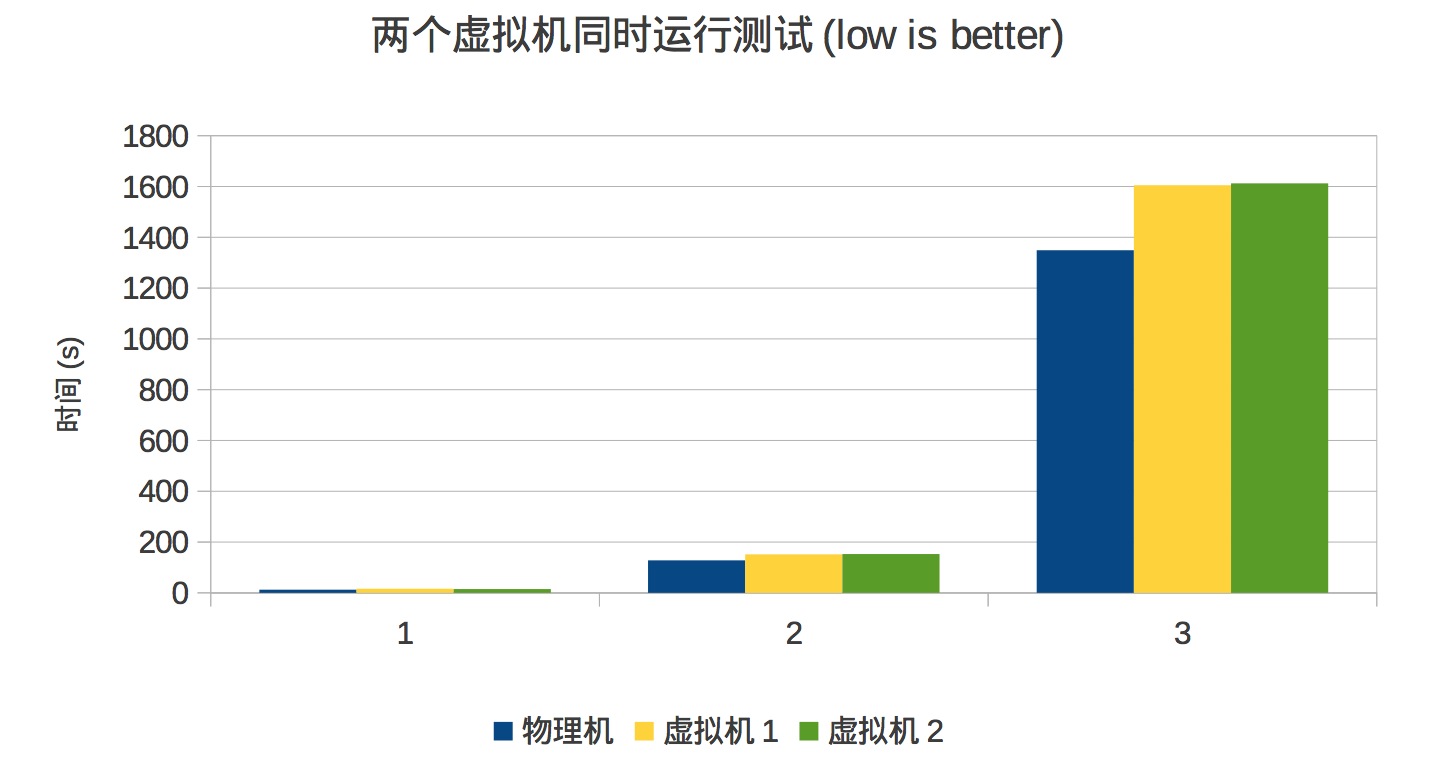

对于内存的测试多们使用了一个程序 memtester(注意不是 memtest),它能取给定大小的内存进行读写等一系 列的测试操作

从这个图可以看出,相对于物理机,虚拟机的性能损失非常小

上图是两个虚拟机同时运行测试所用的时间和物理机之间的对比,可以看出 KVM 对内存资源的分配很公平

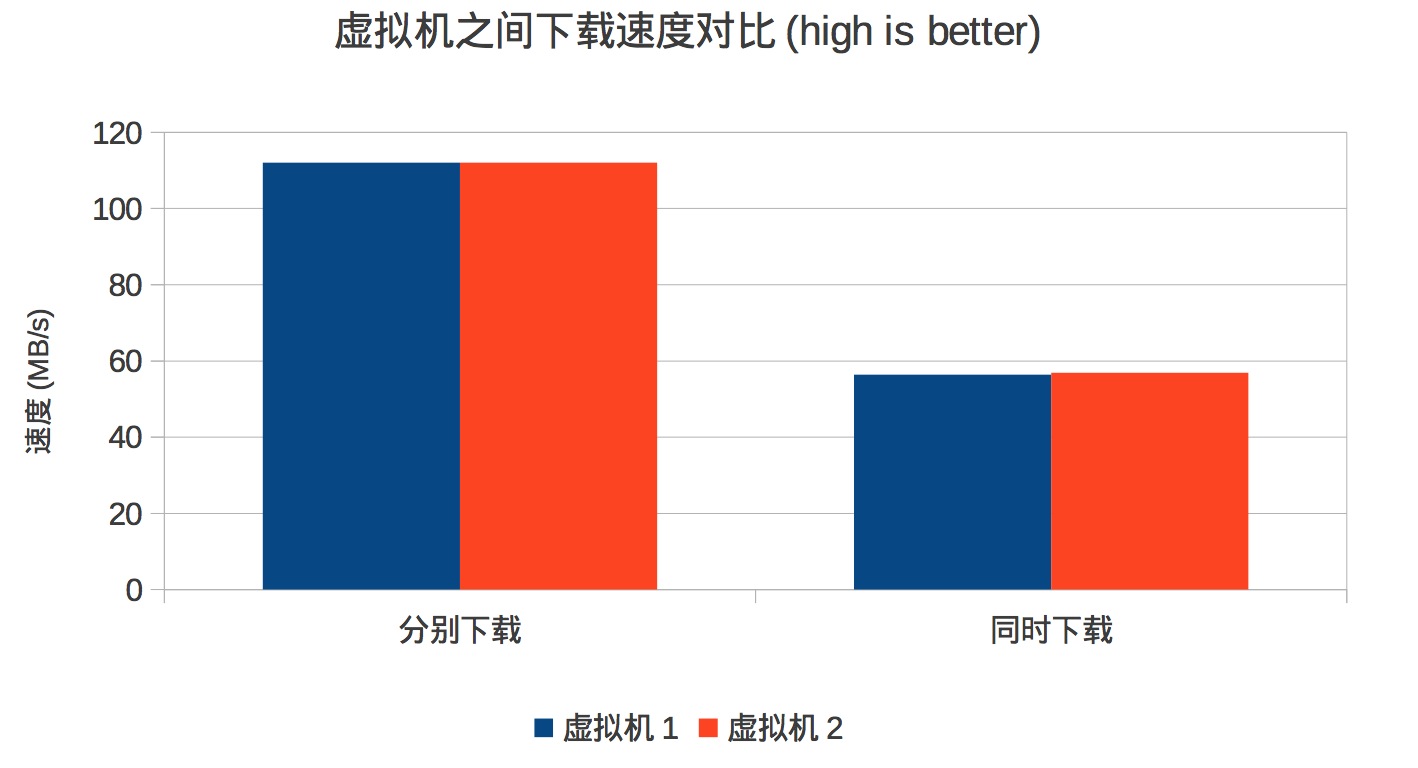

网络

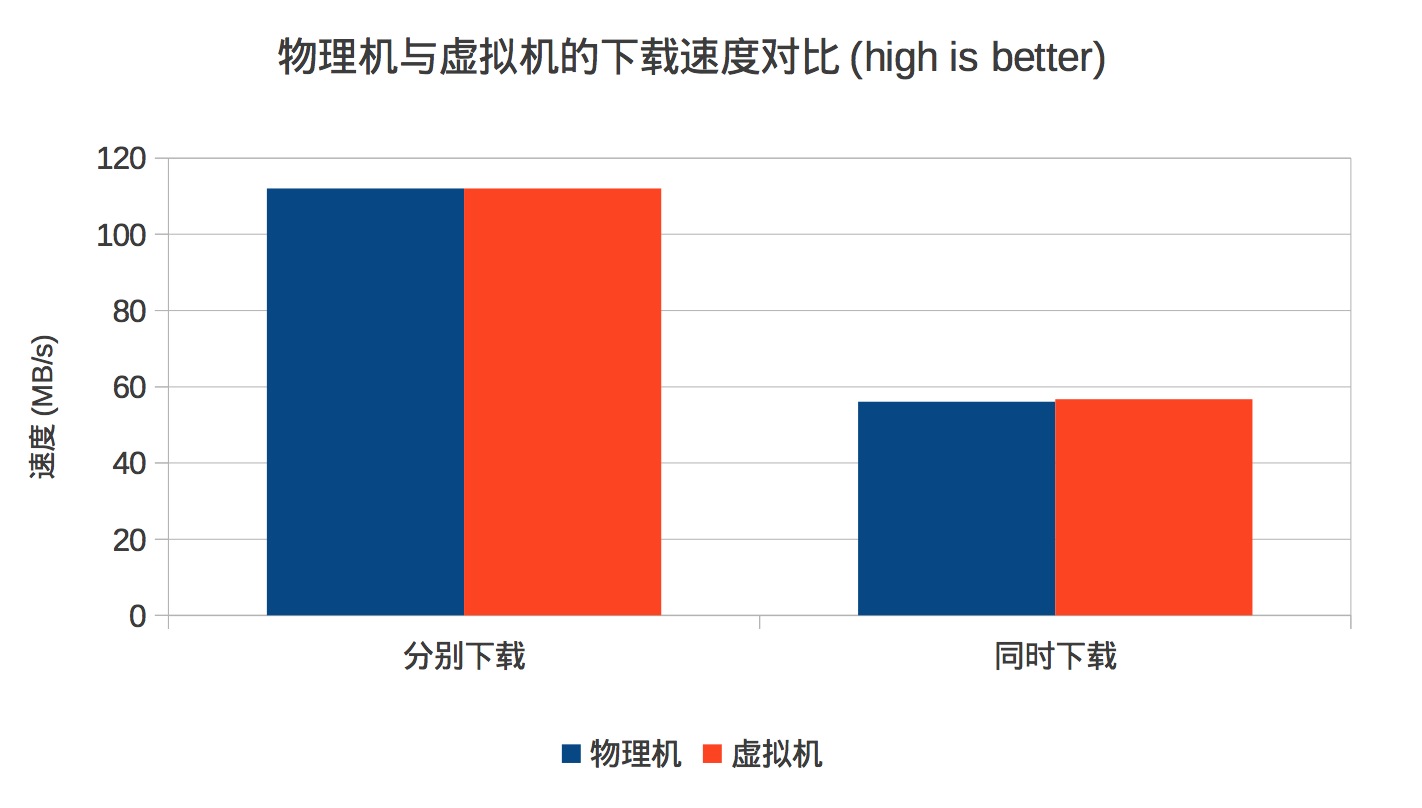

我们在连接在相同交换机的另一台服务器上搭建 Web 服务器,让测试机和虚拟机同时下载 5G 的文件

从这个图可以看到,公认的性能比较好的 virtio 驱动将虚拟机的网络性能发挥到极致,和物理机不相上下

这个图再一次反映了 KVM 对资源分配的公平性

我们还测试了同一台物理机上的虚拟机之间的传输速度可以稳定在 122MB/s

硬盘

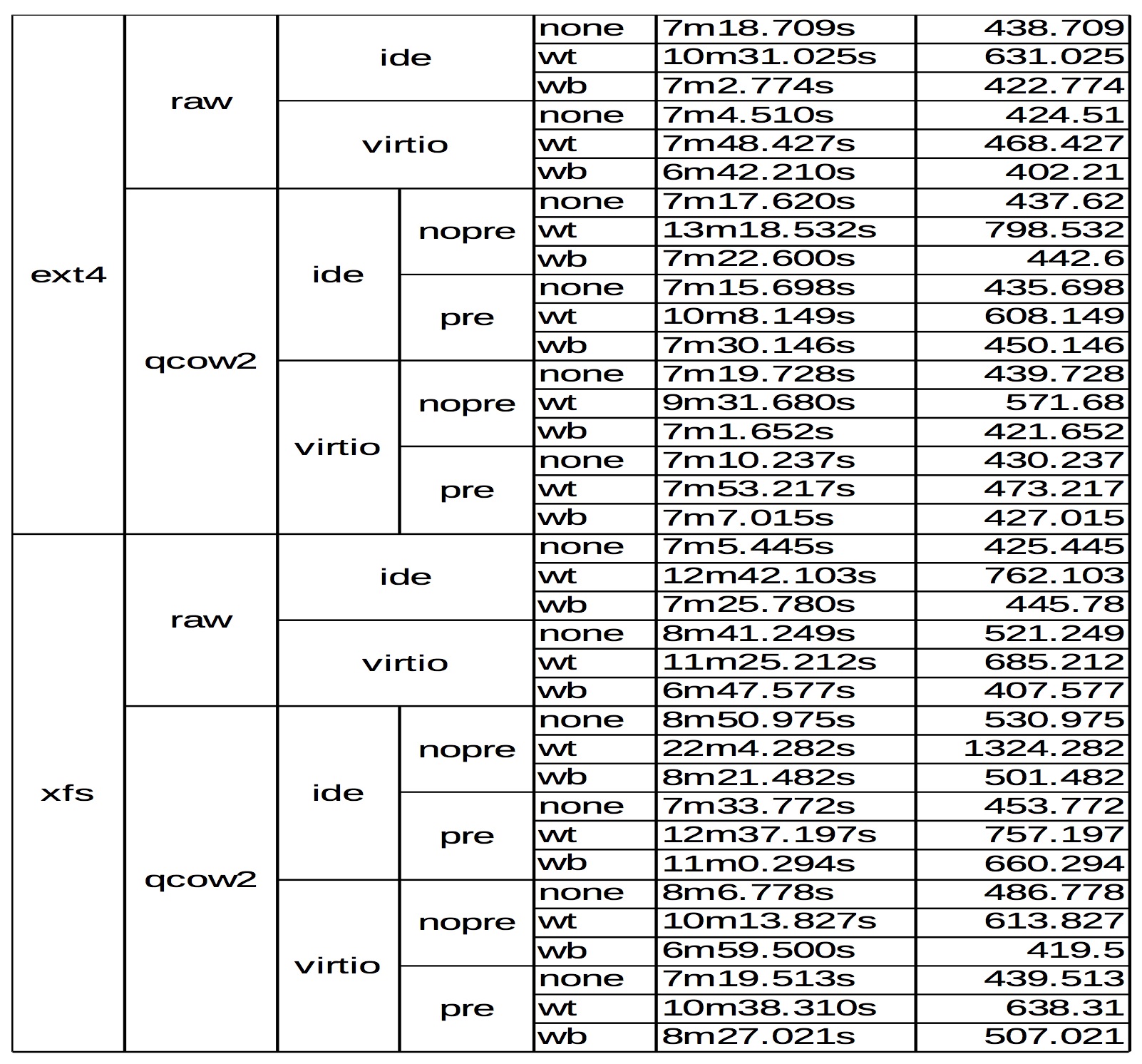

磁盘的测试花了一些时间,因为有很多因素会影响磁盘性能,这个测试也没有覆盖所有可能的因素 先上数据

对表的说明:

• 这个表记录了不同的参数对安装一个 CentOS 到虚拟机中所用的时间的影响

• 安装使用相同的 kickstart

• 使用 time 命令记录安装过程所使用的时间

• 最后一列是将前一列的时间转化为秒数

• 第一列的 xfs 和 ext4 指宿主机的存放虚拟磁盘镜像文件的分区类型,挂载参数都使用 default

• Raw 和 Qcow2 指虚拟机的磁盘类型

• ide 和 virtio 指虚拟机磁盘的驱动类型

• pre 和 nopre 只是针对 qcow2 磁盘类型,创建磁盘文件时加上参数 preallocation=metadata 既为 pre

• none,wt,wb,分别指缓存类型为 none, writethrough, writeback

• 虚拟机都使用 1vcpu,2G 内存,40G 磁盘

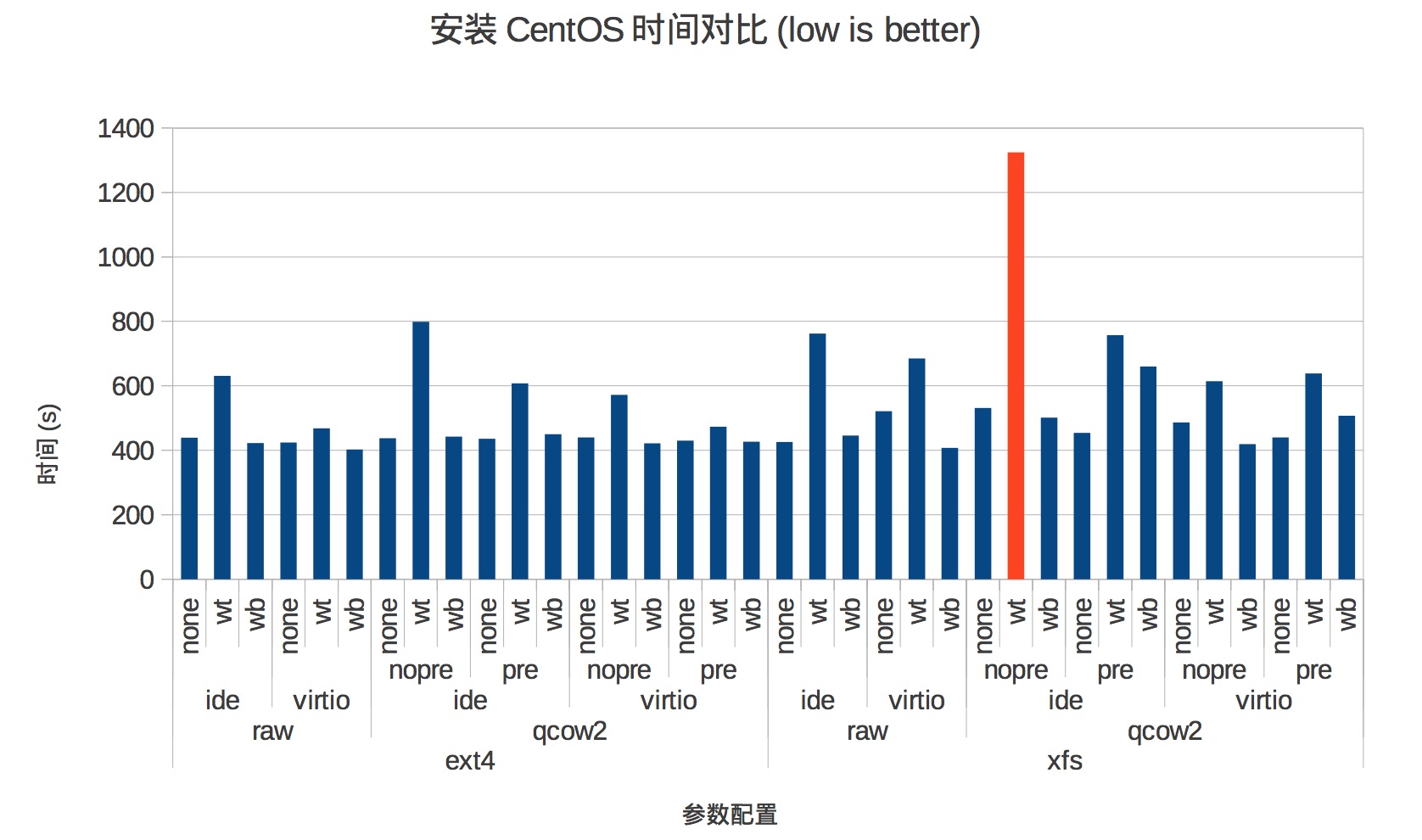

下面从总体上看下他们的性能如何

从这个图不太容易看出哪个配置使用的时间最短,但非常容易看出最耗时的一个:

宿主机使用 xfs,虚拟机使用 qcow2 磁盘,ide 驱动和 writethrough 缓存类型

下面我们以由小到大的顺序,找出每个区域的最高性能,然后他们之间做对比

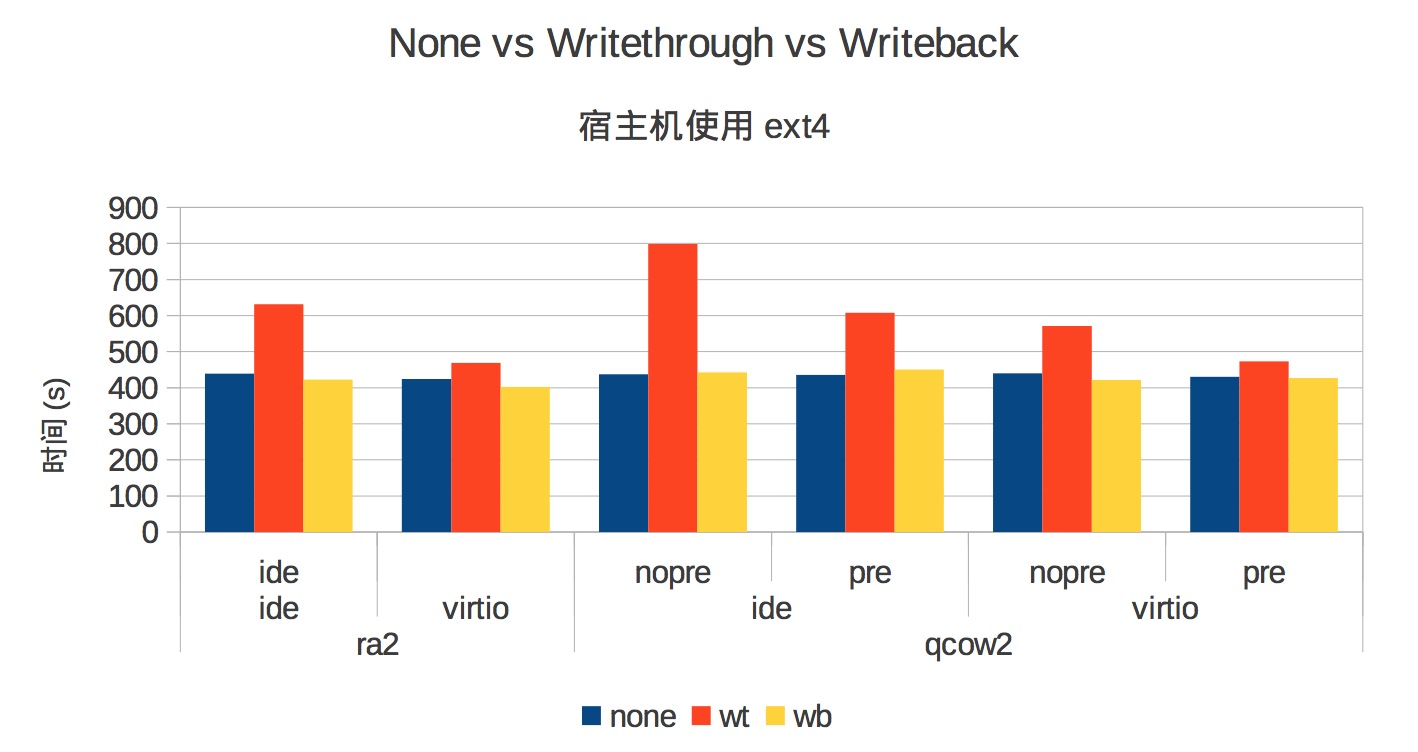

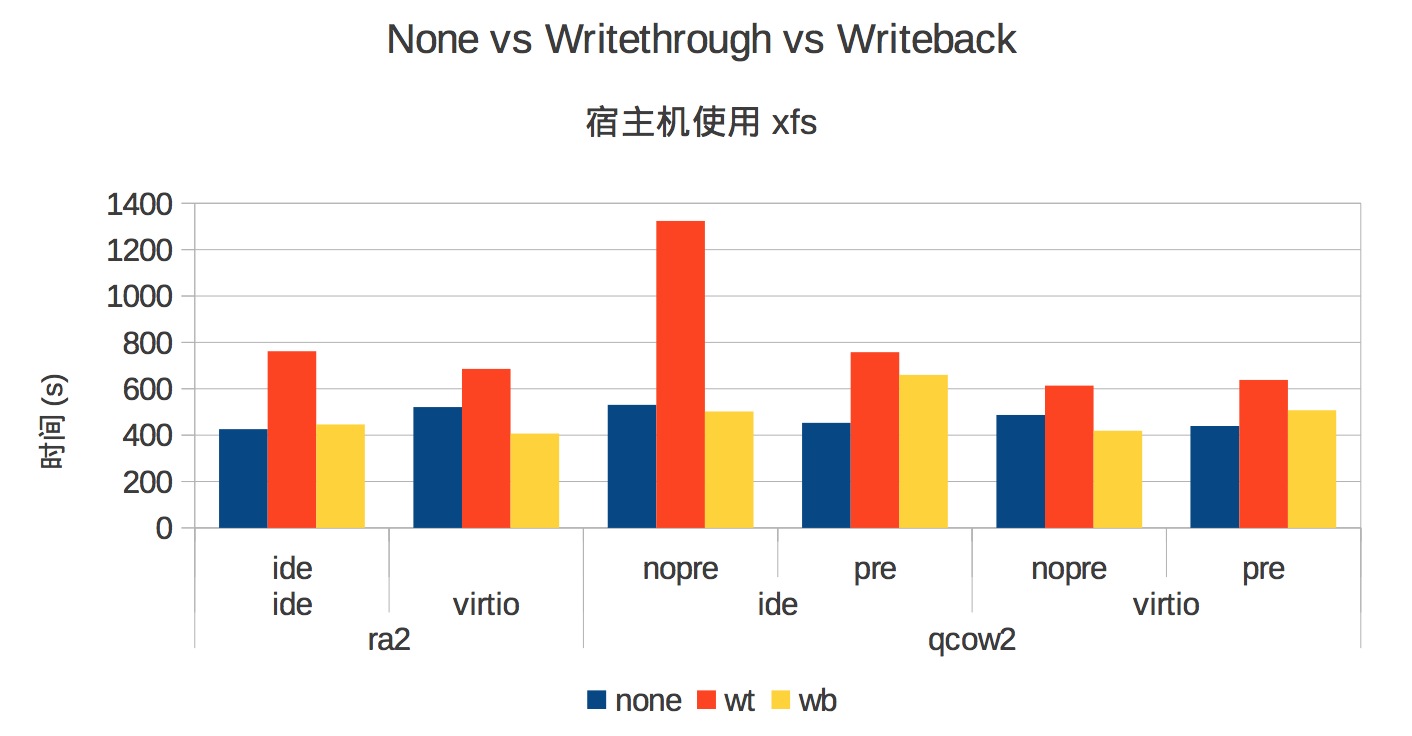

首先看一下不同的缓存类型对性能的影响

从两幅图可以得到的结论是:使用 writethrough 性能最差,none 和 writeback 相差不大

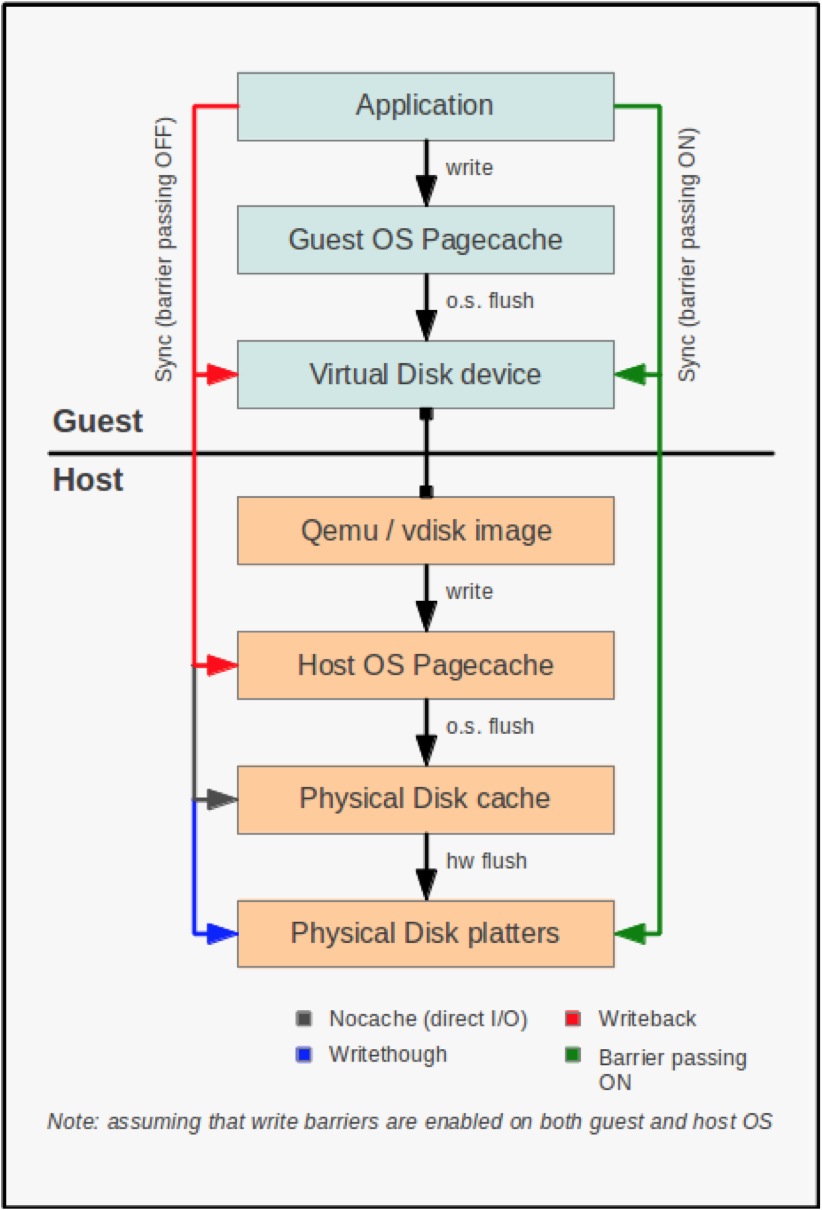

这里插点缓存的知识

KVM 缓存模式概览 通常,虚拟机使用宿主机上的一个文件保存它的数据,这个文件代表一个虚拟机作为正常的物理磁盘使用的虚 拟磁盘,然而,从宿主机的角度来看这个虚拟磁盘只是一个正常的数据文件并且可以对它缓存

在这种情况下,缓存是隐藏一些磁盘数据在内存中.当我们只在内存中存储上次读的数据,我们称之为读缓存,或 者 write-through 缓存.当我们还存储一些要写到硬盘的数据在内存中,在以后的某个时间再写到磁盘,我们称 之为读写缓存,或者 write-back 缓存,write-back 缓存通过将写磁盘请求缓存到高速内存中,有更高的性能,然 而它也比 write-through 更有可能丢失数据,因为后者只缓存写请求,写请求立即写到磁盘里

因为磁盘 I/O 是非常重要的因素,Linux 和 Windows 系统通常使用 write-back 策略周期性的写到磁盘里,然 而,当然后虚拟化管理程序虚拟一个机器时,你可以有效的缓存一些数据两次(一次在宿主机的内在中,一次在虚 拟机的内存中),所以你可以取消宿主机对磁盘文件的缓存,让虚拟机自己管理它的缓存.些外,宿主机端的 write- back 策略很大程序上增加了数据丢失的可能性,然而,你很快会发现,新特性”barrier passing”的加入,你不用 再担心这个

我们可以用一个图来更好的理解

假设传统的(没有 barrier-passing)程序:当虚拟机里的程序要写一些数据,通常数据保存到虚拟机的页缓存中. 页缓存会周期性的冲数据到虚拟磁盘设备也就是宿主机上的磁盘文件,另一方面,如果应用程序有一些非常重 要的数据要写,它可以绕过页缓存并且使用同步写方式,只有当写操作成功才返回,确保了所有的数据写到了虚 拟机的永久存储系统

然而,在这一点上(写到虚拟机磁盘上)有三种可能:

• 如果缓存策略是'writeback',数据会缓存到宿主机的页缓存中(红箭头)

• 如果缓存策略是'none',数据立即写到物理磁盘(灰箭头)

• 如果缓存策略是'writethrough',数据将立即写到物理磁盘(蓝箭头)

更多详情

下面我们看看 qcow2 磁盘使用和不使用 preallocation 的性能差异有多大

从上图可以看出,不管宿主机使用 ext4 还是 xfs,虚拟机使用 ide 还是 virtio 驱动,使用 preallocation 都有性能 的提升,

这里有一个不问题:如果宿主机使用 xfs,创建 qcow2 磁盘镜像使用 preallocation 会很慢(40G 需要 8 分钟)

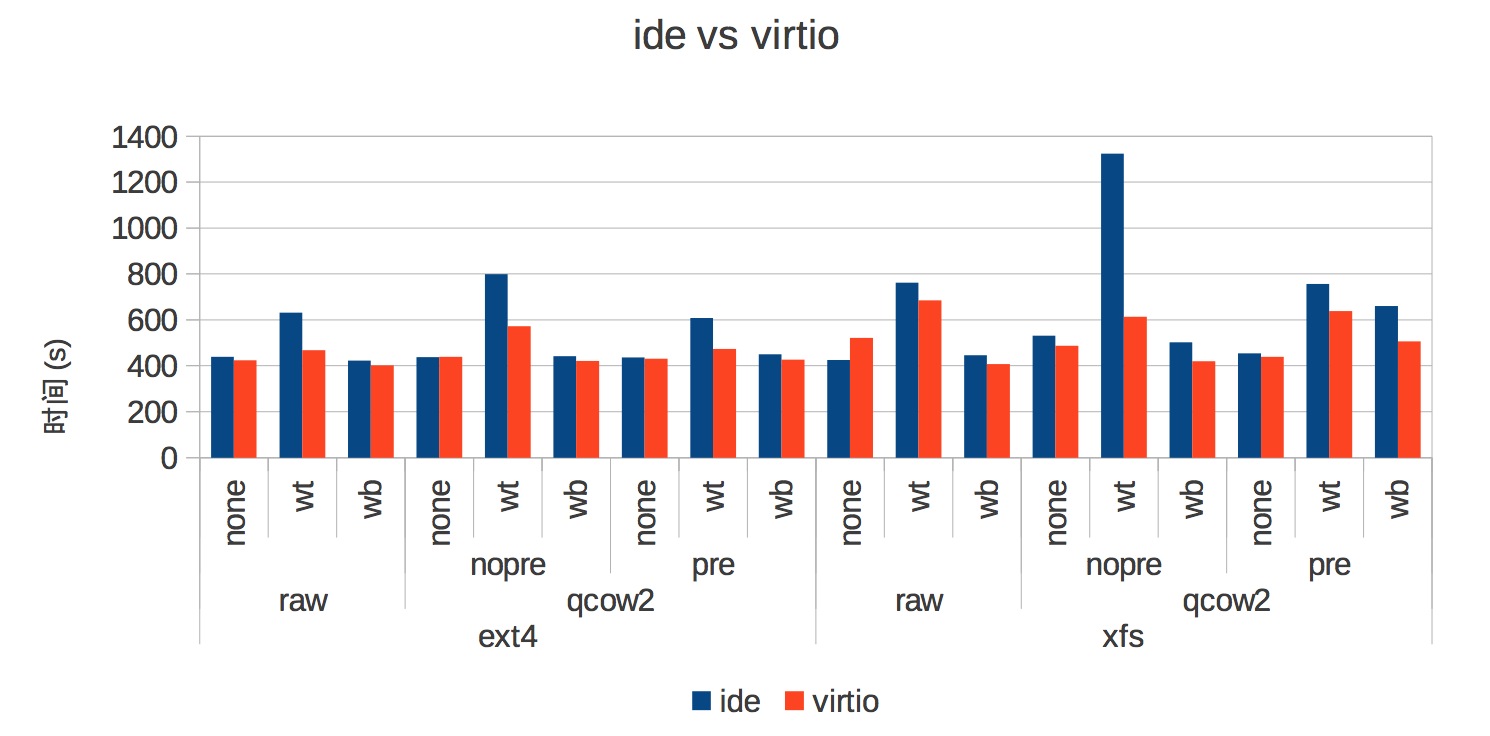

下面我们来看看 ide 和 virtio 他们的性能对比

很明显使用 virtio 是更明智的选择

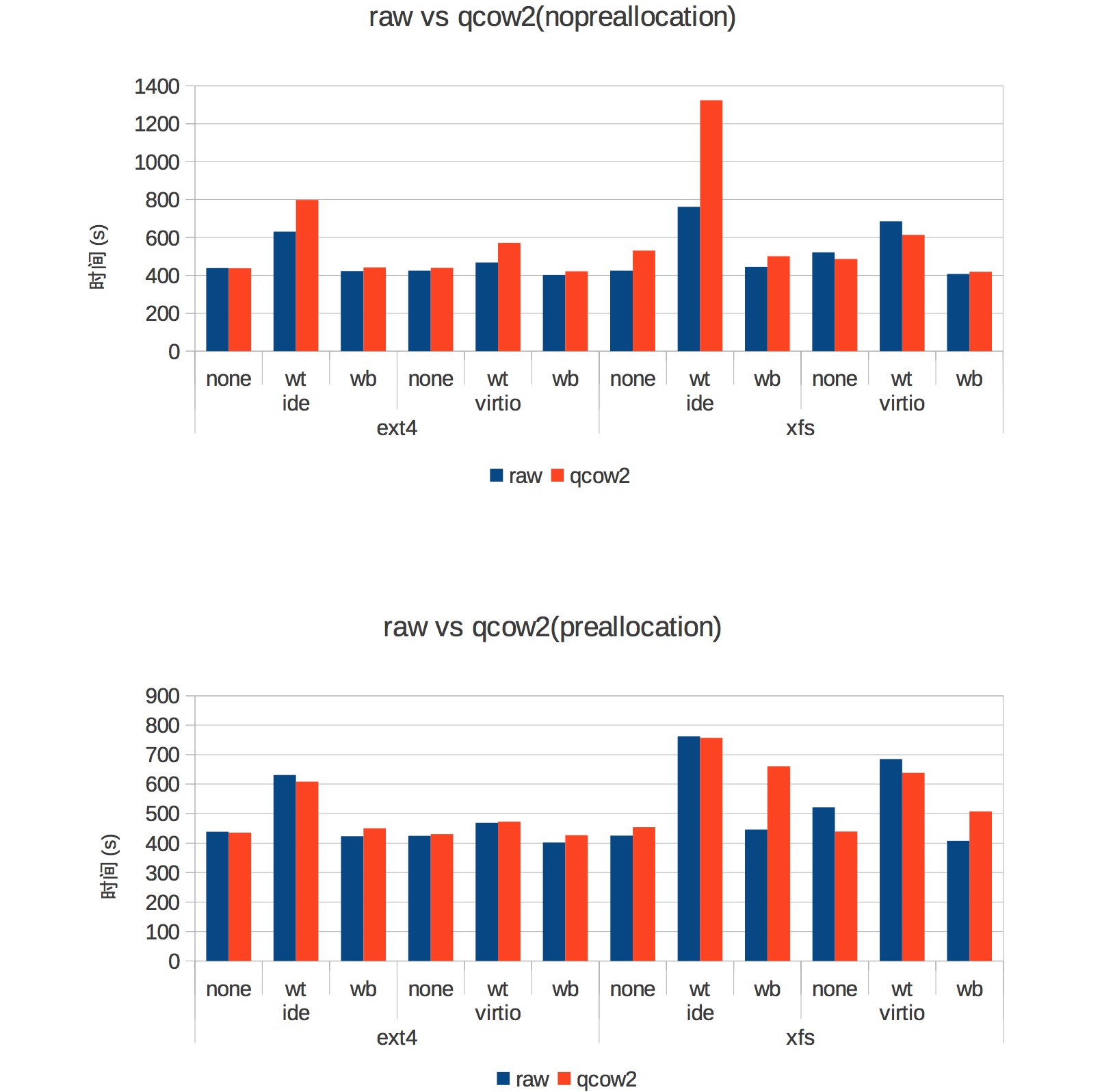

下面我们再看看 raw 和 qcow2 之间的对比

这里插一点 Raw 和 qcow2 的知识:

raw 的优势(能找到的相关资料太少,不知道是不是理解有误):原文在这里:http://www.linuxsir.org/bbs/thread368695.html

• 简单,并能够导出为其他虚拟机的虚拟硬盘格式

• 根据实际使用量来占用空间使用量,而非原先设定的最大值(比如设定最高 20G,而实际只使用

3G)。——需要宿主分区支持 hole(比如 ext2 ext3 ntfs 等)

• 以后能够改变空间最大值(把最高值 20G 提高到 200G,qcow2 也可以,不过要转为 raw)

• 能够直接被宿主机挂载,不用开虚拟机即可在宿主和虚拟机间进行数据传输(注意,此时虚拟机不要开)

而qcow2 的优势:

• 更小的虚拟硬盘空间(尤其是宿主分区不支持 hole 的情况下)

• optional AES encryption, zlib based compression and support of multiple VM snapshots.

从图表中可以看出,如果 qcow2 使用 preallocation, raw 的性能优势已经不是很明显

下面看看 ext4 和 xfs 之间 的对比

可以看到 ext4 性能要比 xfs 高,这可能是默认的挂载参数不能充分发挥 xfs 的性能

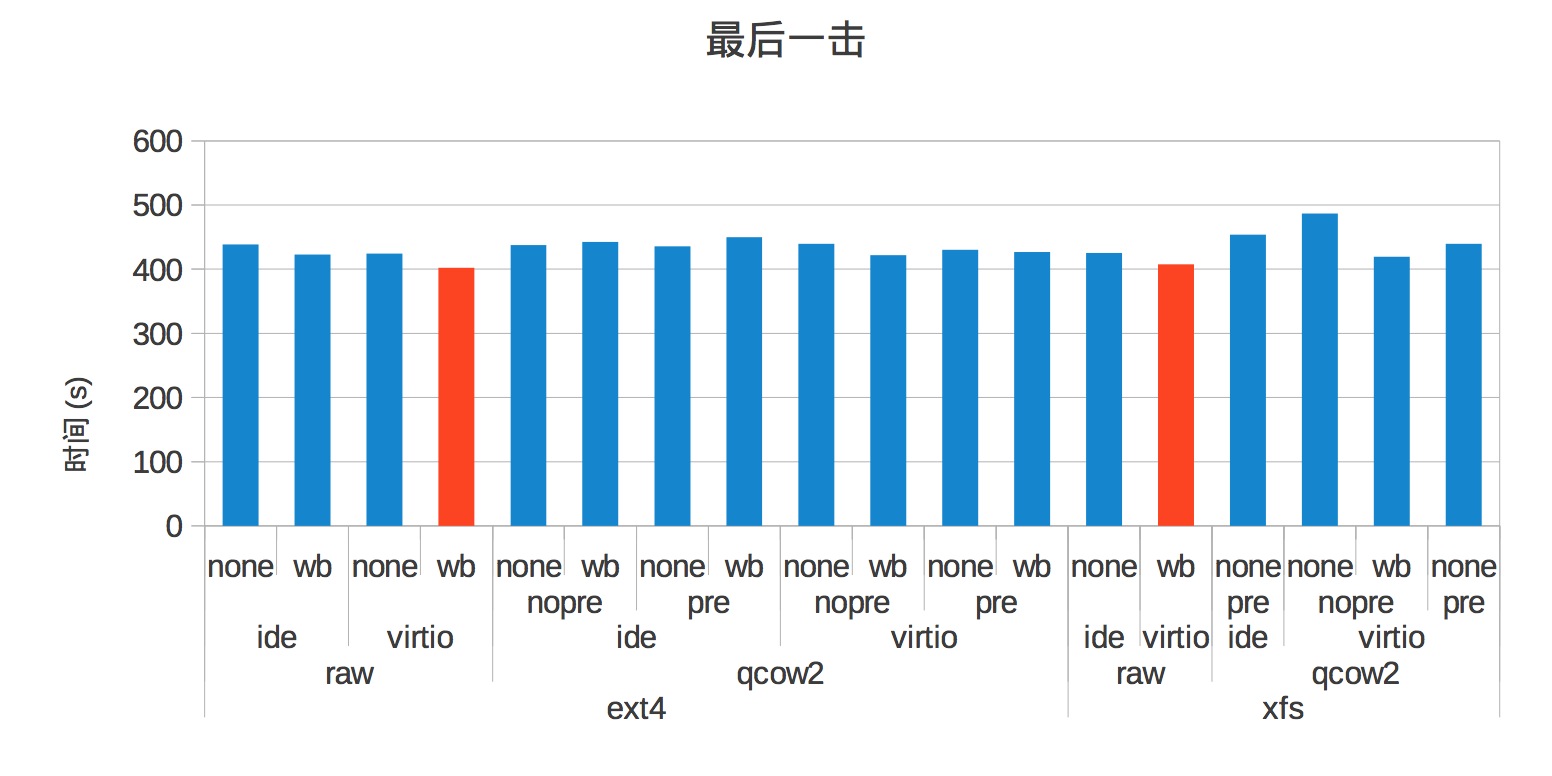

最后,我们把时间最短的放到一起看到底那个最快

总结

CPU,内存都不是问题,对于硬盘,通过前面一系列的测试,我推荐使用以下配置:文章来源于网络,如果有问题联系社区相关人员!

• 使用 Ext4 做为宿主机磁盘格式

• 虚拟机用 qcow2+preallocation,

• 缓存使用 writeback

• 虚拟机网卡驱动使用 virtio

收起阅读 »

KCon黑客大会 2015嘉宾PPT分享

黑客世界存在着无数未知与挑战,对于黑客来说,黑掉目标是内心的本源冲动。黑掉并不是要带来破坏,而是带来创造力,在无数黑客的努力下,我们可以看到整个科技界在良性进化。你黑与不黑,漏洞都在那,与其被地下黑客滥用,还不如有约束地曝光它,这种曝光是一种平衡,绝不能够一厢情愿。

本届 KCon,我们将曝光许多黑掉手法,无论是漏洞、攻击、还是反攻,我们要做到心中有数,才能够坦然面对未来那些未知的东西,才能做好真正的安全。

黑无止境、等你露面 PPT下载地址:http://pan.baidu.com/s/1hrqOanq

如果上面地址失效,可以查看github上地址:https://github.com/knownsec/KCon/tree/master/KCon%202015

或者联系QQ:986978241

开源技术社区QQ群号:372476089 欢迎加入互相学习

扫码关注微信号:

收起阅读 »

不同系统版本和不同Ceph安装实战文档

Ceph是一个 Linux PB 级分布式文件系统,是最新流行和大家备受关注的一个分布式存储的文件系统。我想大家每次接触到新鲜服务或者架构,最初的安装就会给大家带来不小的烦劳,踩不少的坑。所以这里给大家分享,在不同系统版本下的Ceph安装对应版本的Ceph的详细文档。

1、Centos6.7 + Ceph0.80.10

2、Centos7.1 + Ceph0.80.10

3、Centos7.1 + Ceph0.94.3

文档下载地址:http://pan.baidu.com/s/1o6If31S

开源技术社区QQ群号:372476089 欢迎加入互相学习

扫码关注微信号:

收起阅读 »

1、Centos6.7 + Ceph0.80.10

2、Centos7.1 + Ceph0.80.10

3、Centos7.1 + Ceph0.94.3

文档下载地址:http://pan.baidu.com/s/1o6If31S

开源技术社区QQ群号:372476089 欢迎加入互相学习

扫码关注微信号:

收起阅读 »